Checkmarx Jenkins Plugin: Angriff von TeamPCP entdeckt!

TeamPCP kapert Checkmarx's Jenkins Plugin in Supply-Chain-Attacke.

Checkmarx, bekannt für Application Security Testing, steht vor einem ernsthaften Sicherheitsproblem. Am Wochenende warnte das Unternehmen, dass eine manipulierte Version seines Jenkins Application Security Testing (AST) Plugins auf dem Jenkins Marketplace hochgeladen wurde. Diese Version wurde mit Malware zur Credential-Entwendung infiziert, was die Hackergruppe TeamPCP für sich beansprucht.

Jenkins, ein beliebtes CI/CD-Automatisierungstool, wird in vielen Entwicklungsumgebungen eingesetzt, um Software-Builds und Deployments zu automatisieren. Das Checkmarx AST Plugin ist bekannt dafür, Sicherheits-Scans in diese Workflows zu integrieren.

Die Entdeckung des Kompromisses

TeamPCP drang in die GitHub-Repositories von Checkmarx ein, nachdem sie im März über einen Supply-Chain-Angriff auf Trivy Zugangsdaten erlangt hatten. So konnten sie schädlichen Code in das Jenkins AST Plugin einfügen und Malware verbreiten.

Checkmarx bestätigte, dass das modifizierte Plugin außerhalb der offiziellen Release-Pipeline hochgeladen wurde und die üblichen Git-Tags oder GitHub-Release-Markierungen fehlten. Betroffene Nutzer sollten auf Version 2.0.13-829.vc72453fa_1c16 oder älter zurückkehren.

Auswirkungen und Empfehlungen

Dieser Angriff ist bereits der dritte Supply-Chain-Vorfall, der Checkmarx seit Ende März betrifft. TeamPCP hatte einen Monat lang Zugang und zielte mit ähnlichen Payloads auf Tools wie Docker und VSCode ab. Falls du das kompromittierte Plugin heruntergeladen hast, gehe davon aus, dass deine Zugangsdaten kompromittiert sind. Ändere deine Geheimnisse und überwache unautorisierte Zugriffe.

Checkmarx betont, dass die GitHub-Repositories von Kundenumgebungen isoliert sind, was das Risiko für Kundendaten verringert. Sie haben mit Kunden kommuniziert und Unterstützung über ihr Support-Portal angeboten.

Hintergrund:

Supply-Chain-Angriffe wie der von TeamPCP nehmen zu und zielen auf Schwachstellen in der Softwareverteilung. Durch das Kompromittieren von Updates oder Plugins können Angreifer Entwicklungsumgebungen infiltrieren, was zu Datenlecks und Systemkompromissen führt.

Was noch unklar ist:

- Was genau das manipulierte Jenkins Plugin bei der Installation macht.

- Ob andere Checkmarx-Tools betroffen sind.

- Das gesamte Ausmaß der zugegriffenen oder gestohlenen Daten.

Warum das wichtig ist:

Dieser Vorfall zeigt die anhaltende Bedrohung durch Supply-Chain-Angriffe für die Software-Sicherheit. Da CI/CD-Tools entscheidend für die moderne Entwicklung sind, ist ihre Integrität von großer Bedeutung. Organisationen müssen ihre Software-Lieferketten prüfen und Schwachstellen schnell beheben.

Mehr aus Security

GM Agrees to $12.75M Settlement Over Driver Data Sales in California

GM strikes a $12.75M deal with California over claims of illegal driver data sales, spotlighting privacy enforcement.

iOS 26.5 Update Addresses Over 50 Security Vulnerabilities—Update Now

Apple's iOS 26.5 fixes over 50 security flaws. Update your iPhone now to stay secure.

Malware Disguised as OpenAI Found on Hugging Face

A fake OpenAI repo on Hugging Face pushed malware disguised as AI tools, targeting Windows users with info-stealing tactics.

US Men Sentenced for Assisting North Korean IT Espionage

Two Americans were sentenced for helping North Korean agents pretend to be IT workers in a massive espionage and financial scam.

Auch interessant

OpenAI Launches Daybreak: A New AI Initiative for Cybersecurity

OpenAI rolls out Daybreak, an AI initiative to catch vulnerabilities before hackers do. It uses Codex and other models for better security.

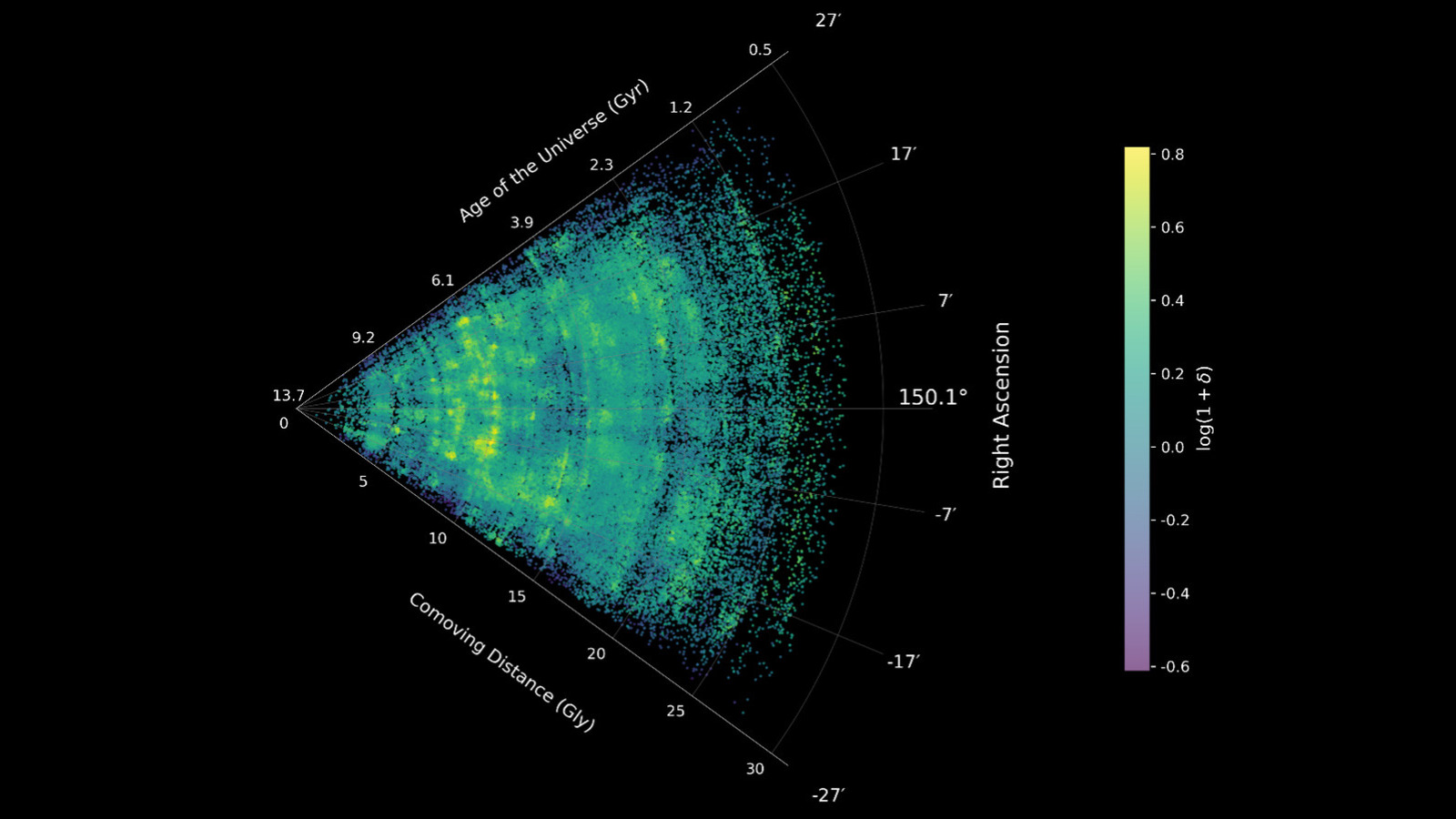

James Webb Telescope Reveals New Insights into the Cosmic Web

Astronomers have used the James Webb Telescope to map the cosmic web, revealing intricate details of the universe's structure.

Anker Nano GaN Charger Now Just $22: Compact Power for All Devices

Anker's Nano GaN II charger packs 65W in a tiny form, now at $22—perfect for travel and versatile charging.

Vin Diesel Announces Four Fast & Furious Shows Coming to Peacock

Vin Diesel announces four Fast & Furious TV series on Peacock, marking a new venture for the franchise.

Apple Gets Court OK to Seek Samsung Docs in Antitrust Fight

A U.S. court has given Apple the green light to request documents from Samsung in South Korea for its DOJ antitrust case.

Lego Batman Game Leak Sparks Spoiler Fears

Early access to Lego Batman: Legacy of the Dark Knight on Xbox via Walmart codes raises spoiler concerns ahead of the official launch.